一、引言

在信息技术飞速发展的今天,网络已成为人类社会不可或缺的部分。实现网络中计算机相互通信的关键之一便是TCP/IP协议。作为互联网的基础,TCP/IP协议确保了全球范围内的数据交换和信息共享。本文将深入探讨TCP/IP协议的概念、特点、组成、相关协议、使用场景、安全隐患以及安全策略。

二、简介

TCP/IP(传输控制协议/网际协议)是一组用于通信的互联网标准协议。它起源于20世纪690年代的美国国防高级研究计划局(ARPA)的ARPANET项目,如今已发展成为全球互联网的核心标准。

三、特点

TCP/IP协议的主要特点包括:

分层结构:该协议采用分层的方法,各层独立且互有配合,提高了系统灵活性和可扩展性。

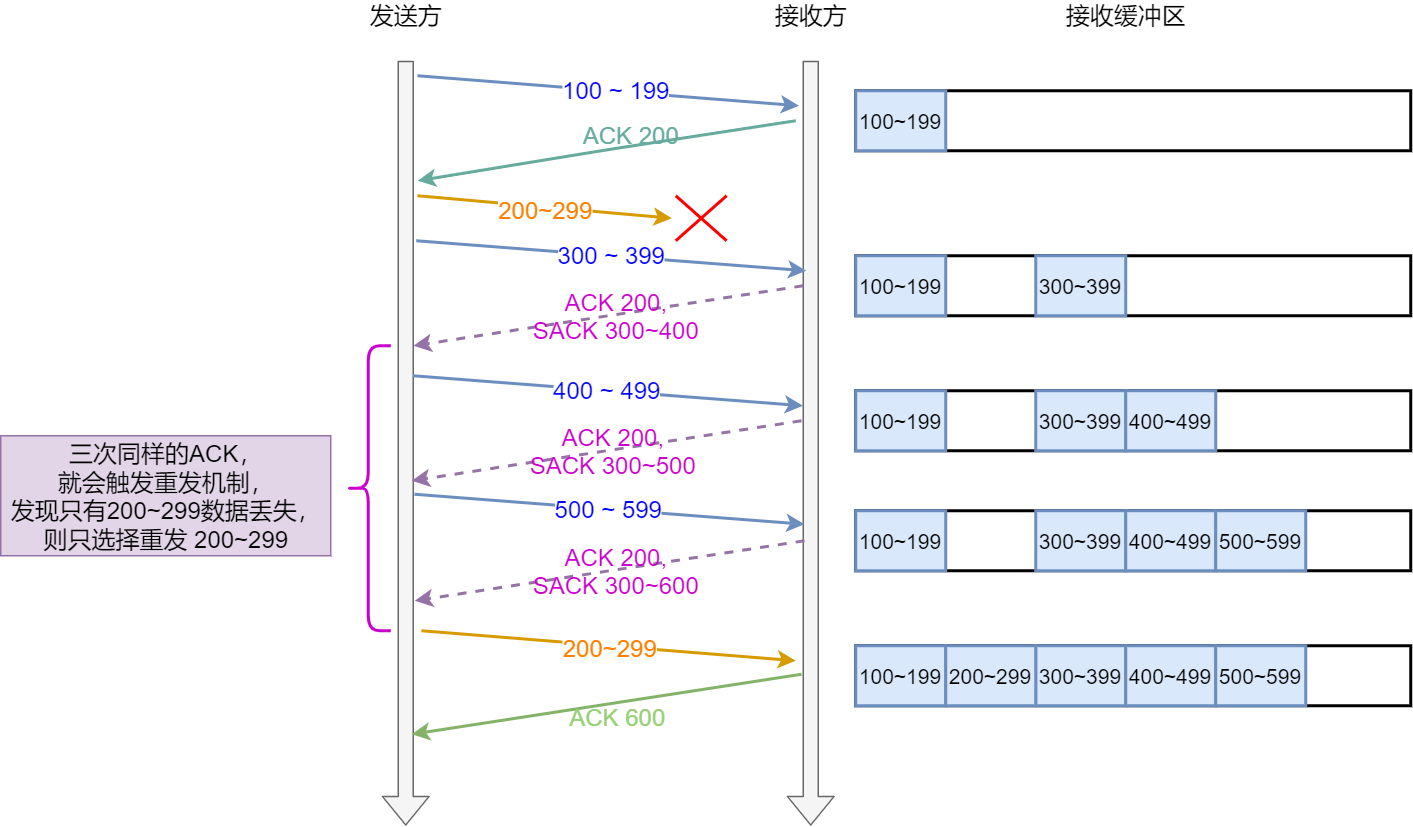

可靠性:TCP协议提供面向连接的服务,确保数据包正确无误地从源传送到目的地。

互操作性:作为公认的工业标准,TCP/IP协议被广泛支持,多种不同的硬件和操作系统平台均可实现互通。

灵活性:它允许不同类型的网络(如局域网、广域网)协同工作,并支持无线网络等新兴技术。

标准化:由多个国际标准组织进行维护和发展,如Internet Engineering Task Force (IETF)。

四、组成

TCP/IP协议通常分为四个层次:

链路层(Network Access Layer):也称作网络接口层或网络访问层,负责与物理网络的交互,例如以太网、Wi-Fi等。

网际层(Internet Layer):处理网络上的数据包传输,完成路由选择和逻辑地址(IP地址)的处理。核心协议为IP。

传输层(Transport Layer):负责端到端的通信,主要协议包括TCP和UDP。

应用层(Application Layer):包含所有高层协议,如HTTP、FTP、SMTP等,为用户提供具体的网络服务。

五、相关协议

除了核心的TCP、UDP和IP之外,还有许多其他辅助协议:

HTTP(HyperText Transfer Protocol):用于传输网页内容的协议。

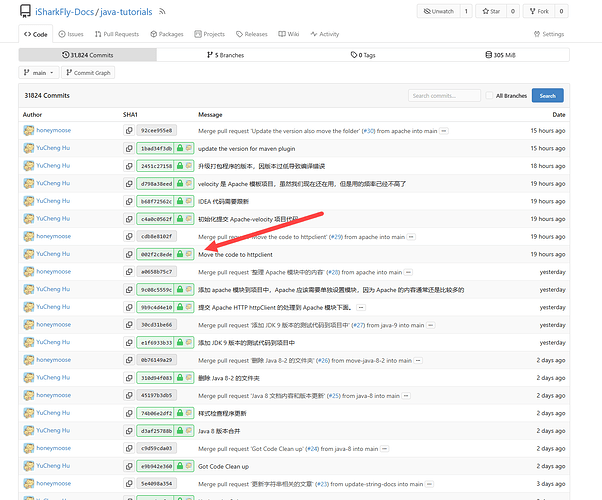

FTP(File Transfer Protocol):在网络上进行文件传输的协议。

DNS(Domain Name System):将域名转换为IP地址的过程。

SMTP(Simple Mail Transfer Protocol):电子邮件发送所使用的协议。

DHCP(Dynamic Host Configuration Protocol):动态分配IP地址和其他网络参数的协议。

六、使用领域

TCP/IP协议在多个领域都有广泛应用。具体如下:

互联网应用:这是TCP/IP协议应用最为广泛的领域。所有的互联网服务,包括网页浏览(HTTP)、电子邮件(SMTP、POP3、IMAP)、即时通讯(如SIP、XMPP)等都依赖于TCP/IP协议来进行数据传输和通信。

电信行业:在电信领域,TCP/IP协议用于提供电话网络的信令传输、数据通信以及支持新一代的基于IP的服务,如VoIP(语音 over IP)和视频通话。

文件传输:在文件传输方面,FTP(文件传输协议)等协议允许用户在网络上进行文件的上传和下载,这也是基于TCP/IP协议实现的。

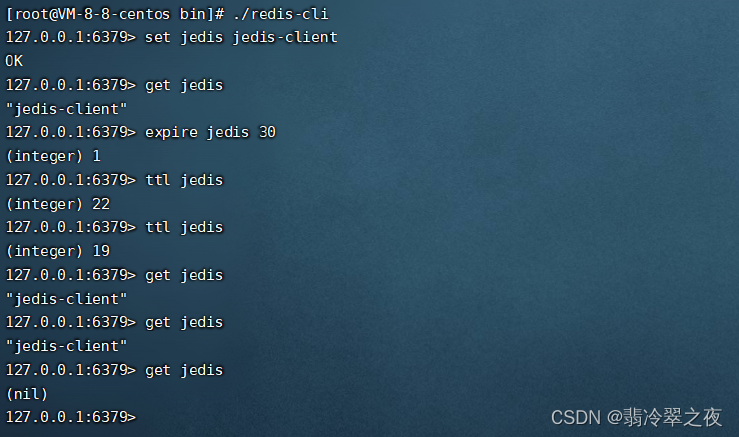

网络管理和路由选择:网络管理工具和路由协议(如BGP、OSPF)都是基于TCP/IP模型开发的,它们帮助管理网络流量和维护网络的稳定性。

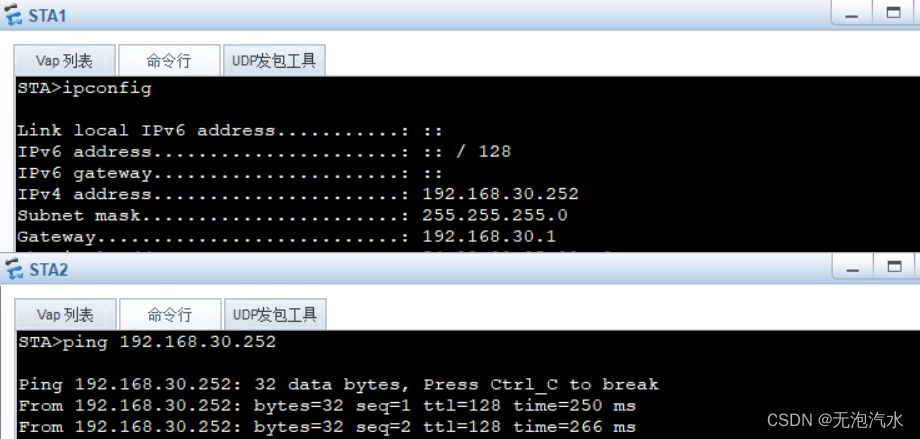

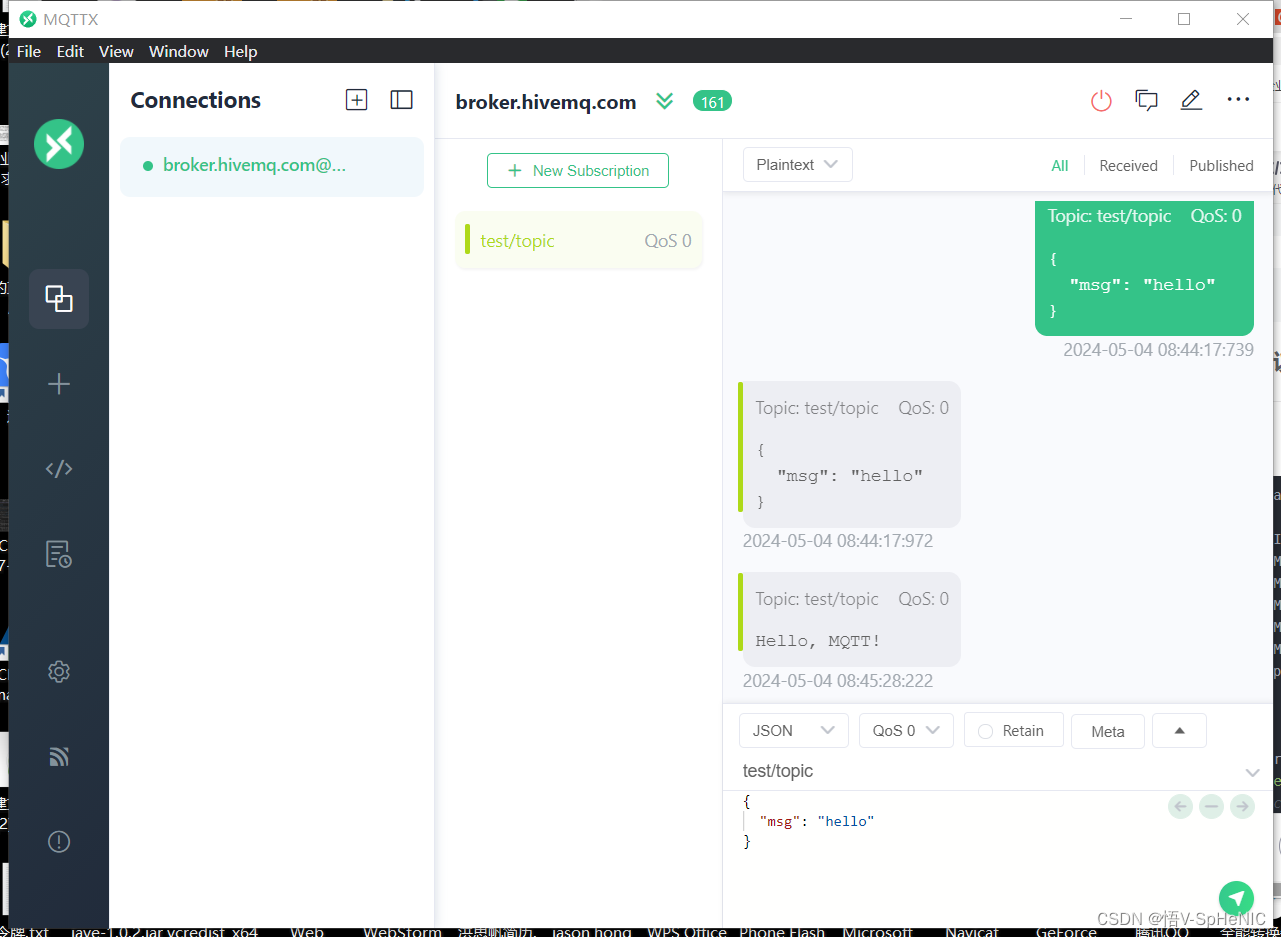

物联网(IoT):智能家居、工业自动化、远程监控等领域的设备通常使用TCP/IP协议进行通信,以便能够远程控制和数据收集。

金融服务:在线交易、电子支付系统、股票交易平台等金融领域的服务也广泛采用TCP/IP协议,以确保数据的快速、安全传输。

教育科研:在线教育平台、虚拟实验室、研究数据共享等都需要依靠TCP/IP协议来实现资料的交换和协作工作。

娱乐和多媒体:流媒体服务、在线游戏和其他数字内容分发平台都使用TCP/IP协议来向用户提供音视频数据。

综上所述,TCP/IP协议作为互联网通信的标准,其应用范围几乎涵盖了现代生活的所有方面,无论是个人使用还是商业活动,都离不开TCP/IP协议的支持。它的设计确保了数据能够在复杂的网络环境中可靠地传输,促进了全球信息化的发展和进步。

七、安全隐患

尽管TCP/IP协议族是互联网通信的基础,但它也面临着各种安全威胁:

数据截获:数据在传输过程中可能被非法监听和捕获。

中间人攻击:攻击者可能在数据传输过程中插入自己,篡改会话内容。

拒绝服务攻击(DoS/DDoS):攻击者通过大量请求使目标服务器瘫痪。

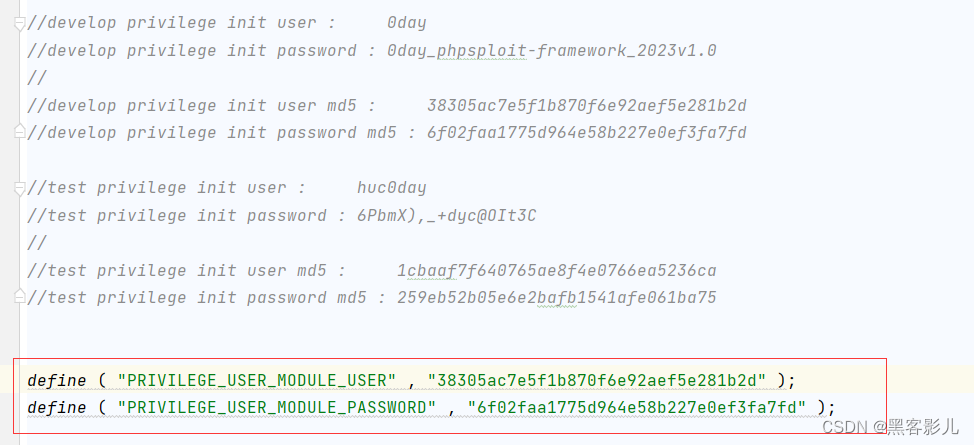

IP欺骗:攻击者伪造IP地址以隐藏真实身份或进行欺诈。

八、安全策略

为了应对这些安全挑战,采取以下策略至关重要:

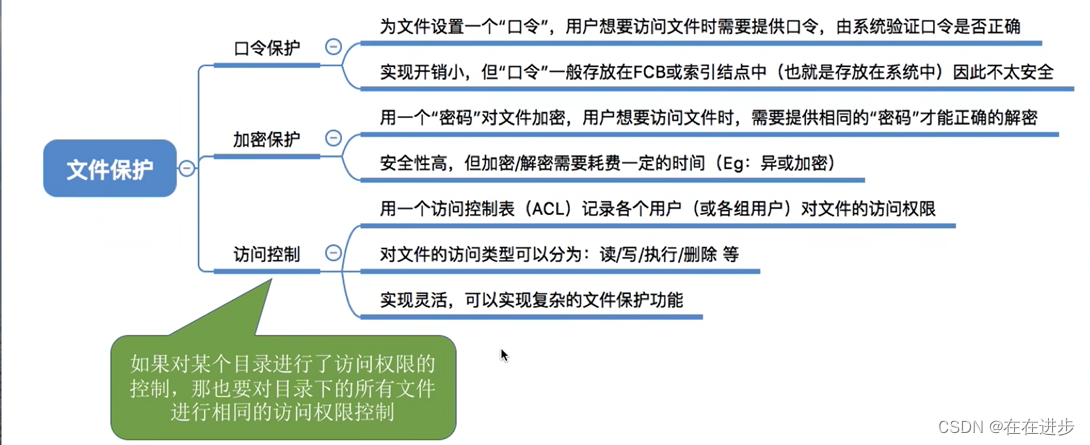

加密通信:使用SSL/TLS等加密协议保护数据传输的安全。

认证机制:确保通信双方的身份验证,防止未授权访问。

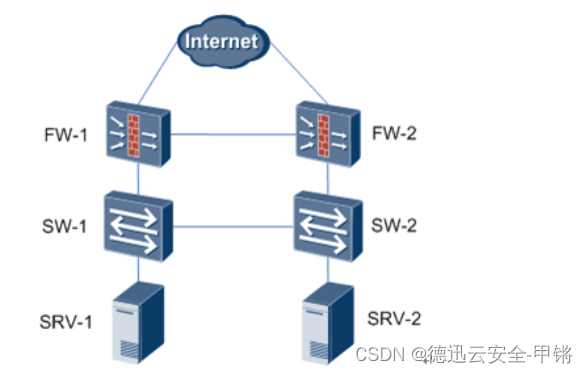

防火墙和入侵检测系统:部署安全设施以监控和防御潜在的恶意流量。

定期更新和补丁:保持系统和软件的最新状态,修补已知漏洞。

九、结语

TCP/IP协议作为互联网通信的基石,其重要性不言而喻。它不仅仅是一套技术规范,更是全球计算机网络互联的纽带。随着技术的不断进步和网络环境的日益复杂化,我们必须不断提高对TCP/IP协议安全性的认识和防护能力,以保障数据通信的安全性和可靠性。掌握TCP/IP协议,理解其工作原理和安全策略,对于每个网络用户和IT专业人员来说都是一项宝贵的技能。